ARTDEPARTMENT

ARTDEPARTMENT

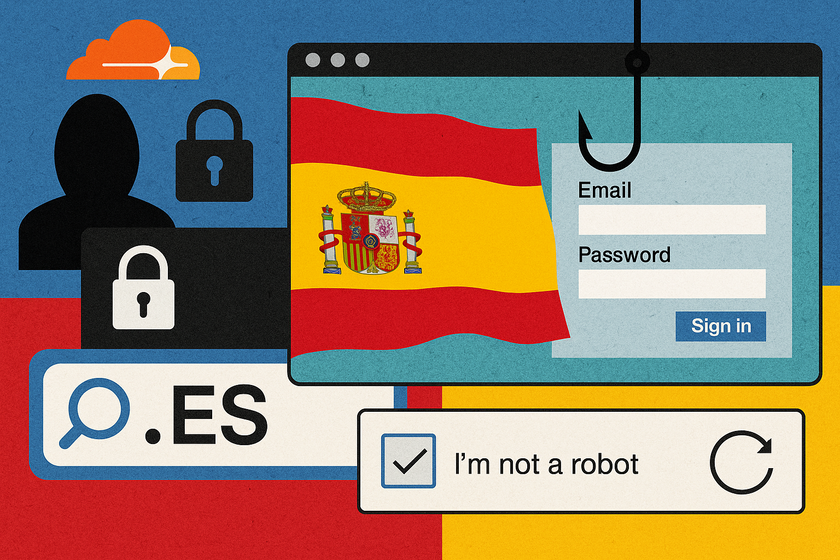

En los últimos meses, la comunidad de profesionales de la ciberseguridad ha presenciado un aberración inesperado: la repentina multiplicación del uso de dominios españoles '.es' para perpetrar campañas de phishing a gran escalera. De hecho, investigaciones recientes de la firma Cofense revelan que estos dominios han pasado de considerarse relativamente seguros a convertirse en uno de los principales vehículos para el robo de credenciales y la distribución de malware.

¡QUE NO TE ENGAÑEN! Los principales TIMOS en COMPRAS ONLINE y CÓMO EVITARLOS

Entre el cuarto trimestre de 2024 y el primer trimestre de 2025, los ataques de phishing basados en dominios '.es' se multiplicaron por 19, lo que ha llevado al dominio gachupin a posicionarse como el tercero más utilizado en campañas maliciosas, solo por detrás de los omnipresentes 'com' y '.ru'.

Tradicionalmente, los dominios con código de país (ccTLD), como '.es', eran considerados de bajo peligro conveniente a sus mayores restricciones de registro y a la dificultad para adquirirlos de forma masiva. Sin incautación, esto parece ocurrir cambiado para los dominios de nuestro país.

De acuerdo con Cofense, hasta mayo de 2025 se identificaron más de 1.373 subdominios maliciosos bajo 447 dominios '.es', lo que pone en evidencia una explotación sistemática y masiva.

El 99% de estas actividades están centradas en el phishing de credenciales, con el objetivo de robar nombres de favorecido y contraseñas de servicios corporativos. El otro 1% involucra la distribución de malware, especialmente troyanos de ataque remoto (RATs) como ConnectWise RAT, Dark Crystal y XWorm.

Encima, a diferencia de campañas anteriores donde ciertos grupos organizados protagonizaban claramente las campañas de ciberestafa, el uso del dominio '.es' parece haberse extendido entre una amplia variedad de actores maliciosos, lo que sugiere una técnica generalizada en ocupación de una operación especializada.

Microsoft es, con diferencia, la marca más utilizada como señuelo en estas campañas: aparece en el 95% de los casos. Los correos electrónicos fraudulentos simulan comunicaciones de Outlook, Microsoft 365 o accesos a portales corporativos. Otras marcas imitadas, aunque en pequeño medida, incluyen Adobe, Google y DocuSign.

Los correos suelen estar proporcionadamente elaborados, con asuntos que abordan temas laborales como mensajes de Departamentos de RR.HH., recibos de documentos o notificaciones urgentes, todos ellos diseñados para parecer legítimos.

Un hallazgo particularmente mono es que el 99% de los dominios 'es' utilizados en estas campañas están alojados en la infraestructura de Cloudflare. Encima, muchas páginas fraudulentas emplean el sistema Cloudflare Turnstile CAPTCHA, lo cual añade un nivel de credibilidad y dificulta la detección por parte de los usuarios.

Esto plantea interrogantes sobre si la facilidad para desplegar sitios mediante herramientas como Cloudflare Pages ha facilitado el trabajo a los atacantes, o si existen lagunas en el control de abusos en dicha plataforma.

Los subdominios utilizados suelen estar generados aleatoriamente, lo cual dificulta su identificación mediante patrones tradicionales. Algunos ejemplos citados por Cofense incluyen:

ag7sr[.]fjlabpkgcuo[.]esgymi8[.]fwpzza[.]esmd6h60[.]hukqpeny[.]esLa partida de nombres reconocibles o semánticamente coherentes hace que estas URLs pasen inadvertidas para usuarios desprevenidos, aunque podría tolerar a que sean detectadas más fácilmente por filtros automatizados.

Vía | The Register & SiliconAngle

Imagen | Marcos Merino mediante IA

En Genbeta | Unas islas del tamaño de Gandía, en parte de la cero, son la razón por la que desaparecerá toda una extensión de dominios web

Compartir este artículo

Consultoria Personalizada

¡Si aun no tienes presencia en internet o

necesitas ayuda con tus proyectos, por favor, escribenos!