ARTDEPARTMENT

ARTDEPARTMENT

Hay una gran concienciación del cuidado que se debe tener con los correos electrónicos y los SMS que nos llegan. Pulsar en un enlace en el que no confiamos es poco positivamente peligroso, pues se puede cascar la puerta para que roben nuestra información personal. Pero no tenemos la misma concienciación cuando conectamos un dispositivo USB a nuestros ordenadores o móviles.

A día de hoy el USB-C se ha convertido en el unificado europeo para poder cargar y conectar dispositivos. Todo por una cuestión medioambiental para que por ejemplo con un mismo cargador podamos recargar diferentes dispositivos. Pero estos USB-C son una gran utensilio para los ciberdelincuentes.

Ransomware: qué es, cómo infecta y cómo defenderse

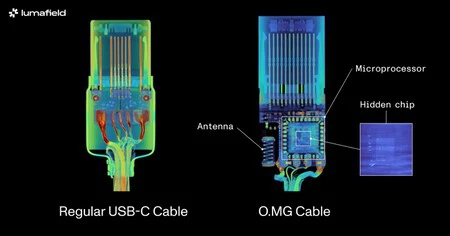

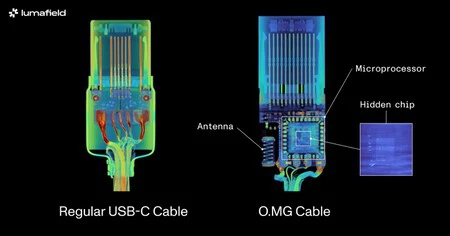

Precisamente en un USB se puede acumular mucha información y darle instrucciones precisas para que actúe en cuanto se conecta a un tercer dispositivo. Esto hace que sea objeto de estudio por diferentes expertos. Uno de estos estudios se ha basado en usar rayos X para analizar los diferentes cables que se encuentran en el mercado.

Un ejemplo es el cable USB-C que vende Apple a 129 dólares que han querido comparar frente a un cable de Amazon Basics que ronda los 10 dólares. Aunque más allá de estos cables comerciales, hay otros que han sido modificados para poder transformarse en una "pesadilla de seguridad" al contar con hardware pillo.

Este cable pillo, señal 0.MG, tiene una estética similar al resto de USB-C del mercado. Pero en el interior hay una gran diferencia: cuenta con un chip, una antena y todo un circuito para ejecutar software pillo.

Estos componentes que se ven al cascar el cable o al hacerles una radiografía tienen la capacidad de infectar cualquier dispositivo al que se conecte a través de scripts. Pero por otra parte, como se conecta a internet puede mandar toda la información a través de la red a los ciberdelincuentes.

Con este cable O.MG podemos ver lo manejable que puede demorar a ser infectar a un dispositivo particular o incluso de una gran empresa. Obviamente esto es poco que no es ni saldo ni siquiera es manejable. Por ello, si no eres un gran objetivo que cuente en su dispositivo portátil información sensible, puedes estar tranquilo.

Lo que tiene que servir esto es que ahora mismo debemos desconfiar prácticamente de todo lo que esté en contacto en el dispositivo donde tenemos datos personales. Enlaces, imágenes, archivos en PDF y ahora igualmente se agrega a la cinta los dispositivos que se conectan a través de un USB-C.

Vía | Lumafield

Imágenes | Marcus Urbenz

En Genbeta | Qué pasa cuando conectas una memoria USB al cargador del móvil. Lo hemos hecho para evitar que lo hagas tu

Compartir este artículo

Consultoria Personalizada

¡Si aun no tienes presencia en internet o

necesitas ayuda con tus proyectos, por favor, escribenos!