ARTDEPARTMENT

ARTDEPARTMENT

Hoy por hoy, proteger nuestra privacidad y seguridad en la red se ha convertido en una indigencia prácticamente preciso, ya que nuestra vida cotidiana cada vez depende más de servicios en semirrecta y plataformas digitales. En este sentido, Andrej Karpathy, cofundador de OpenAI, expone en su blog una serie de recomendaciones para mejorar la higiene digital y proteger nuestros datos personales.

Bajo estas líneas te contamos los detalles sobre las buenas prácticas online y herramientas que recomienda Karpathy, ayudando a navegar de forma segura en un entorno donde las grandes empresas tecnológicas recopilan y comercian con nuestra información.

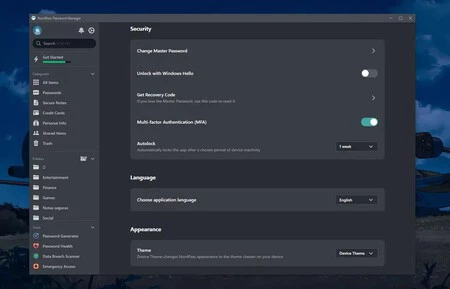

Karpathy acento de que crear contraseñas robustas y diferentes en cada servicio debe ser nuestro "primer paso". En este sentido, para suministrar nuestra tarea, siempre podemos utilizar un delegado de contraseñas que permita suscitar y acumular claves únicas para cada servicio. Este tipo de utensilio evita que se utilicen contraseñas débiles o repetidas, reduciendo el aventura de que sean fácilmente descifradas o vulneradas.

Según Karpathy, servicios como 1Password resultan muy eficaces, ya que facilitan la creación, autocompletado y almacenamiento seguro de las claves, convirtiendo la dirección de contraseñas en un proceso sencillo y centralizado.

Imagen: Wikipedia

Para reanimar la seguridad de servicios críticos (como el propio delegado de contraseñas o plataformas de correo electrónico), para Karpathy es imprescindible encima añadir métodos de autenticación de doble factor. Si acertadamente es habitual que se utilicen códigos enviados por SMS, este método presenta riesgos, como los ataques de SIM swapping.

Karpathy recomienda el uso de llaves de seguridad basadas en hardware, como las YubiKey, que generan y almacenan claves privadas en un entorno seguro, haciendo que, para entrar a una cuenta, se necesite tanto la contraseña como el dispositivo físico.

Otra capa de seguridad se añade a través de métodos biométricos, que se basan en características inherentes al adjudicatario. Lectores de huella digital o escáneres de nuestro rostro son buenas formas de añadir una capa adicional de seguridad a nuestros dispositivos e información.

Por ejemplo, en dispositivos Apple, el uso de FaceID resulta ser un complemento eficaz a la autenticación tradicional, facilitando un golpe rápido y seguro a aplicaciones sensibles. Lo mismo ocurre con Windows Hello en PC o los escáneres de huella en cualquier otro dispositivo móvil coetáneo.

En la hogaño, las preguntas de seguridad tradicionales, tan populares en muchos servicios, pueden representar un aventura ya que la información solicitada suele ser comprensible de acechar a través de ingeniería social.

Karpathy sugiere que se traten estas preguntas de forma similar a las contraseñas, generando respuestas aleatorias y almacenándolas de guisa segura en el delegado de contraseñas, evitando así que se conviertan en una vulnerabilidad.

Imagen: Apple

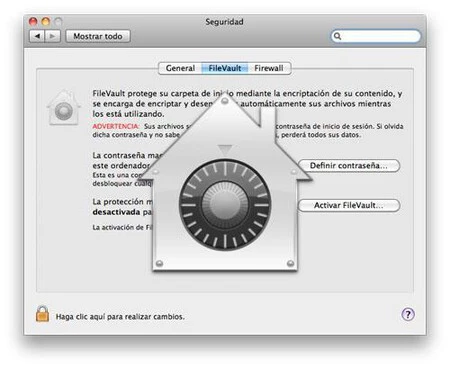

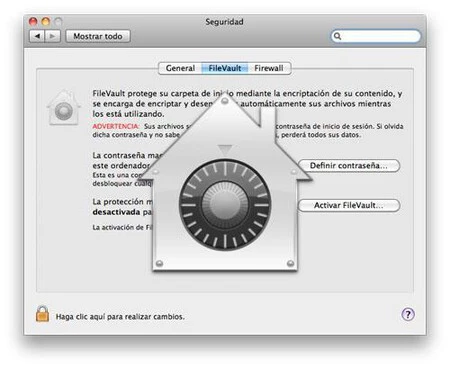

Proteger la información almacenada en nuestros dispositivos es fundamental. Para ello, contamos con herramientas que nos permiten compendiar nuestro disco duro o dispositivo de almacenamiento.

Karpathy menciona la función FileVault en los ordenadores Mac, la cual garantiza que, en caso de robo o pérdida del equipo, los datos se mantengan inaccesibles para terceros. Windows cuenta con BitLocker, aunque además hay fantásticas aplicaciones de terceros que permiten enigmático en PC, como VeraCrypt.

El auge de los dispositivos inteligentes ha generado una gran preocupación en materia de privacidad. A pesar de sus grandes beneficios, estos dispositivos conectados a Internet recopilan grandes cantidades de datos de adjudicatario y, en muchas ocasiones, resultan ser muy vulnerables.

Según Karpathy, es recomendable evitar aquellos productos que, sin indigencia, requieran golpe a información personal y ubicación, ya que pueden convertirse en un foco de ataque. Si acertadamente eliminar de raíz el uso de este tipo de dispositivos quizás no es una posibilidad experiencia para el adjudicatario, sí podemos configurarlos de tal guisa que nuestra privacidad esté mucho menos en conjunto.

Imagen: Signal

En cuanto a servicios de correo instantánea, Karpathy asegura que optar por aplicaciones que cifran las comunicaciones de extremo a extremo es crucial para preservar nuestra intimidad.

El experimentado hace uso de Signal, destacando que la app minimiza la retención de metadatos y permite configurar mensajes que se autodestruyen, limitando la exposición de datos sensibles. En España la más utilizada es WhatsApp, que desde hace un buen tiempo ha ido añadiendo funciones de seguridad cada vez más avíos, aunque Karpathy no la recomienda por el uso que hace de los metadatos. Telegram además tiene una importante cuota de usuarios, y encima incluye la autodestrucción de mensajes, entre otras funciones.

Utilizar un navegador y motor de búsqueda que garantice nuestra seguridad y privacidad en la red es una tarea obligada para Karpathy. En este sentido, el experimentado hace uso de Brave ya que le permite navegar de forma segura sin matar su experiencia de adjudicatario.

Brave está basado en Chromium, por lo que ofrece compatibilidad con extensiones, pero bloquea de forma efectiva rastreadores y anuncios no deseados. Complementariamente, además usa Brave Search y paga por su plan 'Premium' (unos 3 dólares al mes). Karpathy asegura que prefiere "ser el adjudicatario y no el producto", y en este principio es en el que se han basado sus recomendaciones.

Imagen: privacy.com

Para evitar que un mismo medio de cuota se utilice en múltiples transacciones, lo que facilita la vinculación de datos por parte de los comerciantes, Karpathy recomienda suscitar tarjetas de crédito virtuales específicas para cada comercio.

En este sentido, Karpathy recomienda utilizar herramientas como privacy.com, las cuales permiten crear tarjetas desechables con límites configurables, protegiendo la identidad del adjudicatario y evitando fraudes. Esta función además está presente en neobancos como Revolut.

Imagen: Potencial Post Mail

Compartir la dirección física indiscriminadamente añade un aventura extra, aunque a veces no quede más remedio para nuestras compras, notificaciones y otras situaciones.

A pesar de que no es una medida muy popular, Karpathy recurre a servicios de correo posible, como Earth Class Mail o Potencial Post Mail. Estos ofrecen al adjudicatario una dirección alternativa que podemos compartir con cualquier servicio y el correo físico llega a esa dirección, se digitaliza y se gestiona la correspondencia a través de una app, proporcionando tanto seguridad como comodidad en el manejo de la información personal. Los servicios mencionados prestan soluciones en Estados Unidos.

Aunque servicios de correo populares como Gmail resultan muy prácticos, para Karpathy, complementar estas cuentas con alternativas enfocadas en la privacidad, como Proton Mail, puede marcar una gran diferencia. El experimentado sigue utilizando Gmail, ya que lo considera muy conveniente, pero utiliza su cuenta de Google pegado a Proton Mail para fortificar su privacidad.

Por otra parte, el experimentado recomienda evitar interactuar de forma directa con enlaces incluidos en mensajes y desactivar la carga cibernética de imágenes, ya que estos fortuna pueden ser utilizados para rastrear la actividad del adjudicatario.

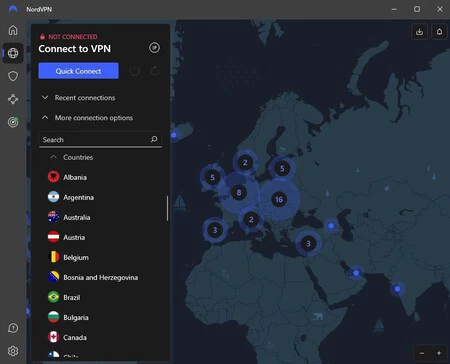

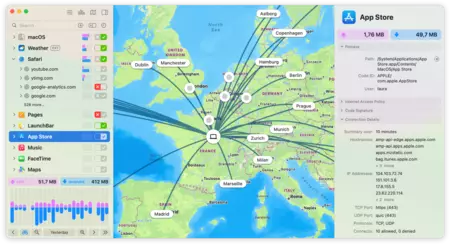

El empleo de una VPN, permite ocultar la dirección IP y la ubicación del adjudicatario, así como privatizar nuestro tráfico de red, ofreciendo un nivel extra de anonimato al entrar a determinados servicios.

Sin secuestro, Karpathy aconseja utilizar esta utensilio de forma selectiva, ya que no todos los servicios VPN ofrecen la misma seguridad o están regidos bajo una compañía con buenas prácticas de privacidad. Karpathy hace uso de Mullvad, pegado a bloqueadores DNS como NextDNS y soluciones como pi-hole para filtrar publicidad y rastreadores a nivel de red, añadiendo otra capa de protección sin indigencia de múltiples extensiones.

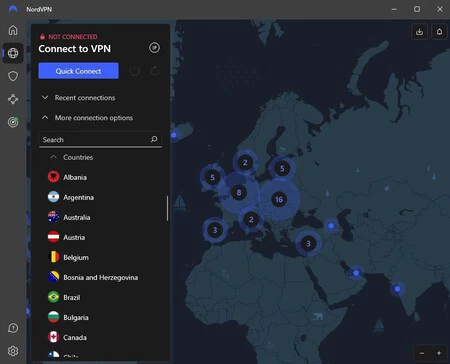

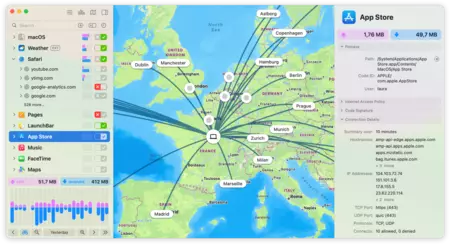

Contar con aplicaciones que permiten visualizar en tiempo efectivo la comunicación entre los diferentes programas instalados en el ordenador resulta muy útil para identificar comportamientos sospechosos.

Karpathy menciona programas como The Little Snitch, ya que facilitan la detección de aquellas aplicaciones que envían datos de forma inesperada, ayudando a ayudar un control riguroso sobre el flujo de información.

Por final, Karpathy asegura que es fundamental ayudar una clara división entre el entorno profesional y el personal. En este sentido, utilizar los mismos dispositivos o redes para uno y otro ámbitos puede incrementar el aventura de filtraciones, según Karpathy, ya que los equipos de trabajo suelen contar con software de supervisión.

Para ello, el experimentado recomienda segregar estas actividades y contribuir así a la protección de nuestros datos sensibles y a ayudar una viejo privacidad en el día a día.

Imagen de portada | Thomas Lefebvre

En Genbeta | Esta tira es una maravilla con cientos de apps alternativas open-source y gratuitas que no recopilarán nuestros datos personales

Compartir este artículo

Consultoria Personalizada

¡Si aun no tienes presencia en internet o

necesitas ayuda con tus proyectos, por favor, escribenos!